Рекламные ссылки на сайте под управлением 1c Bitrix

На рабочем проекте столкнулись с проблемой (бэкдором) вставки рекламных ссылок.

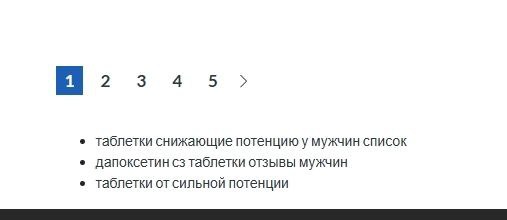

Выглядит это вот так:

Код с разметкой рекламных ссылок:

<div id="footer" class="content foot footer">

<ul>

<li><a href="https://ссылканарекламныйсайт">рекламная ссылка</a></li>

<li><a href="https://ссылканарекламныйсайт">рекламная ссылка</a></li>

<li><a href="https://ссылканарекламныйсайт">рекламная ссылка</a></li>

</ul>

</div>Начиная проводить анализ и поиск сперва мы решили, что это вставляет какой-то JS скрипт динамически, но как выяснилось вставка была статичная и JS отпадает.

Подключившись к серверу по SSH и выполнив поиск по файлам с выражением «content foot footer» оказалось что заражаются не все страницы, а только определенные находящиеся в html кэш bitrix/html_pages

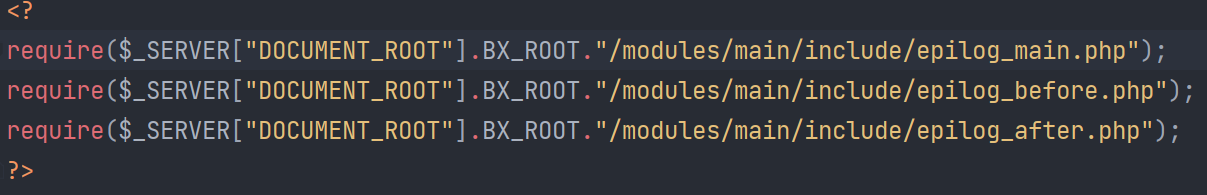

Т.к код вставляется в нижней части сайта, мы начали выходить на главный файл иcследуя bitrix/footer.php

в этом файле идет подключение epilog файла: require_once($_SERVER[«DOCUMENT_ROOT»].»/bitrix/modules/main/include/epilog.php»);

В итоге мы вышли на файл /bitrix/modules/main/include/epilog_main.php

Этот же файл подключается в основном epilog.php

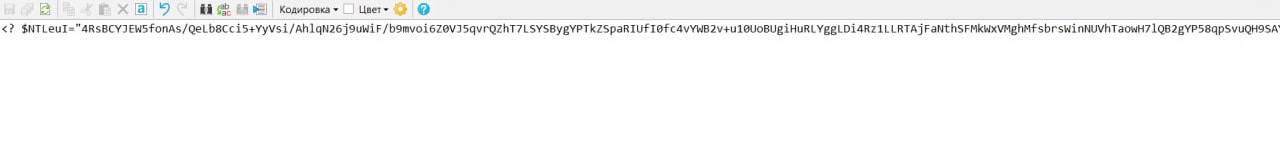

Сравнив структуру директории со свежим проектом на bitrix убедились что этот файл явно не местный, и открыв его сразу становится ясно что это вирус.

Ну и естественно убираем подключение этого файла из epilog.php, удаляем сам файл с вредоносным кодом epilog_main.php и чистим кэш html страниц в админ-панели. Выполняем еще раз поиск по всем файлам bitrix на наличие похожего вредоносного кода через консоль по SSH. Проводим мероприятия по усилению безопасности сайта, обновляем главный модуль и модуль безопасности до актуальных версий

В целом не понятно откуда он там взялся, ведь пароли достаточно надежны, тут могут играть роль и сторонние модули, и естественно сами дыры в безопасности CMS